Tin tức

Bảo mật dữ liệu trên máy in mã vạch công nghiệp: Giải pháp hiệu quả

Hướng Dẫn Toàn Diện: Bảo Mật Dữ Liệu Trên Máy In Mã Vạch Công Nghiệp Từ A Đến Z

Trong kỷ nguyên số hóa và Công nghiệp 4.0, bảo mật thông tin không chỉ dừng lại ở máy chủ (server), cơ sở dữ liệu hay máy tính cá nhân. Bạn có tin rằng chỉ một chiếc máy in mã vạch công nghiệp đặt ở góc kho xưởng cũng có thể trở thành “điểm yếu chí mạng” khiến toàn bộ dữ liệu sản xuất, thông tin khách hàng và bí mật logistics bị rò rỉ? Việc làm giả nhãn dán, can thiệp vào luồng dữ liệu in ấn hoặc đánh cắp thông tin từ ruy-băng mực có thể gây đình trệ toàn bộ chuỗi cung ứng và phá hủy uy tín thương hiệu.

Bài viết chuyên sâu này sẽ cung cấp cho các nhà quản lý công nghệ thông tin (CNTT), giám đốc vận hành nhà máy và quản lý kho bãi một bức tranh toàn cảnh. Chúng ta sẽ cùng mổ xẻ từng lỗ hổng bảo mật, từ hạ tầng mạng, giao thức truyền tải, phần cứng thiết bị cho đến quy trình kiểm soát con người, nhằm giúp bạn khóa chặt mọi kẽ hở an ninh trong hệ thống in ấn mã vạch.

Phần I: Hiểu Sâu Về Bản Chất Dữ Liệu Trên Máy In Mã Vạch Công Nghiệp

Nhiều người lầm tưởng máy in mã vạch chỉ là một thiết bị ngoại vi đơn thuần: nhận lệnh và in ra giấy. Tuy nhiên, máy in mã vạch công nghiệp hiện đại thực chất là một máy tính thu nhỏ (IoT device) với hệ điều hành riêng, bộ nhớ RAM/ROM, card mạng tĩnh, kết nối không dây và khả năng tương tác hai chiều với các hệ thống lõi như ERP (Enterprise Resource Planning), WMS (Warehouse Management System) hay MES (Manufacturing Execution System).

Dữ liệu xoay quanh một chiếc máy in mã vạch bao gồm:

- Dữ liệu tĩnh: Các tệp mẫu nhãn (template), font chữ, logo công ty, định dạng mã vạch (EAN, UPC, QR Code, Code 128) được lưu trữ trong bộ nhớ flash của máy in.

- Dữ liệu động: Luồng thông tin truyền từ phần mềm quản lý xuống máy in chứa dữ liệu thực tế của lô hàng như: mã SKU, số lô (lot number), ngày sản xuất, hạn sử dụng, thông tin đơn hàng, tên và địa chỉ khách hàng.

- Dữ liệu hệ thống: Thông tin cấu hình mạng (IP, Gateway), thông tin xác thực, chứng chỉ bảo mật, mật khẩu quản trị và nhật ký sự kiện (audit logs).

Bảo mật dữ liệu trên máy in mã vạch công nghiệp chính là việc thiết lập hàng rào phòng thủ đa lớp để đảm bảo 3 yếu tố cốt lõi của an toàn thông tin: Tính bảo mật (Confidentiality), Tính toàn vẹn (Integrity) và Tính sẵn sàng (Availability).

Phần II: Phân Tích Chi Tiết 7 Rủi Ro Bảo Mật “Chết Người” Khác Trực Tiếp Đến Chuỗi Cung Ứng

1. Lỗ hổng từ các giao thức mạng lỗi thời (Port 9100, Telnet, FTP)

Hầu hết các máy in mã vạch truyền thống giao tiếp qua cổng Raw Port 9100 hoặc FTP để nhận các đoạn mã lệnh in (như ZPL, EPL). Đặc điểm của các giao thức này là truyền tải dữ liệu dưới dạng văn bản gốc (plain text) hoàn toàn không được mã hóa. Bất kỳ ai trong cùng mạng nội bộ (LAN) sử dụng các công cụ phân tích gói tin (như Wireshark) đều có thể “nghe lén” (sniffing) và đọc được toàn bộ nội dung tem nhãn đang được gửi đến máy in.

2. Rủi ro rò rỉ dữ liệu vật lý từ ruy-băng mực (Ribbon Theft)

Đây là một trong những điểm mù lớn nhất mà rất nhiều nhà máy bỏ qua. Máy in mã vạch công nghiệp sử dụng công nghệ in truyền nhiệt (Thermal Transfer) thông qua cuộn ruy-băng mực (ribbon). Lớp mực trên ruy-băng sau khi ép xuống giấy sẽ để lại một “bản âm bản” chính xác của những gì đã được in ra. Kẻ gian có thể dễ dàng lấy cuộn ruy-băng đã sử dụng từ thùng rác và khôi phục lại toàn bộ dữ liệu nhạy cảm (thông tin khách hàng, mã vạch bảo mật).

3. Giữ nguyên mật khẩu mặc định của nhà sản xuất

Nhiều kỹ thuật viên khi triển khai hệ thống chỉ tập trung vào việc “làm sao để máy in ra chữ” mà quên mất bước cấu hình an ninh cơ bản nhất. Việc để lộ địa chỉ IP máy in kèm theo tài khoản/mật khẩu mặc định (ví dụ: admin/admin, admin/1234) trên giao diện web quản trị là cửa ngõ để tin tặc xâm nhập. Chúng có thể đổi địa chỉ IP, phá hỏng cấu hình, tải xuống bộ nhớ máy in hoặc biến máy in thành một phần của mạng botnet.

4. Tấn công giả mạo dữ liệu (Man-in-the-Middle) và thay đổi Template

Nếu không có cơ chế xác thực hai chiều giữa máy chủ in (Print Server) và máy in, kẻ tấn công có thể chèn vào giữa luồng giao tiếp. Chúng có thể thay đổi số lượng in, chỉnh sửa hạn sử dụng của sản phẩm thực phẩm/dược phẩm, hoặc thay đổi mã QR thanh toán/mã QR đích đến, gây ra những thảm họa về thu hồi sản phẩm và thiệt hại tài chính khổng lồ.

5. Hiểm họa từ thiết bị ngoại vi (USB / Thẻ nhớ)

Máy in công nghiệp luôn trang bị cổng USB host để cắm bàn phím, đầu đọc mã vạch hoặc nạp firmware/template trực tiếp. Một chiếc USB chứa mã độc (malware) khi cắm vào máy in có thể thực thi các script độc hại, lây nhiễm mã độc tống tiền (Ransomware) ngược trở lại mạng IT/OT của nhà máy.

6. Tích hợp API lỏng lẻo với phần mềm bên thứ ba

Việc đẩy dữ liệu từ phần mềm quản lý như SAP, Oracle, hay các hệ thống ERP nội bộ xuống máy in thường thông qua API hoặc thư mục chia sẻ (Shared Folder). Nếu API không yêu cầu xác thực mạnh (OAuth, Token) hoặc thư mục chia sẻ bị cấu hình sai quyền (Cấp quyền Everyone – Read/Write), dữ liệu in ấn sẽ đứng trước nguy cơ bị phá hoại từ bất kỳ máy tính nào trong mạng.

7. Lỗi vận hành từ con người

Không phải rủi ro nào cũng đến từ hacker. Việc nhân viên chọn sai mẫu nhãn, nhập sai số lượng, quên thu hồi các tem nhãn in hỏng và vứt bừa bãi tại xưởng cũng tạo ra nguy cơ rò rỉ thông tin lớn. Kẻ gian có thể thu thập các nhãn lỗi này để dán lên hàng giả, hàng nhái tuồn ra thị trường.

Case Study Thực Tế: Năm 2024, một doanh nghiệp dược phẩm lớn đã phải thu hồi toàn bộ lô hàng kháng sinh xuất khẩu chỉ vì một lỗ hổng trong máy chủ in ấn. Kẻ tấn công nội bộ đã lợi dụng giao thức FTP không mã hóa để xâm nhập và thay đổi tệp tin ZPL, sửa hạn sử dụng thêm 1 năm so với thực tế. Mặc dù thiệt hại vật lý chỉ là vài ngàn chiếc tem, nhưng chi phí thu hồi hàng hóa và tiền phạt từ các cơ quan quản lý lên tới hàng chục tỷ đồng.

Phần III: Giải Pháp Kỹ Thuật Bảo Mật Đa Lớp Chuyên Sâu

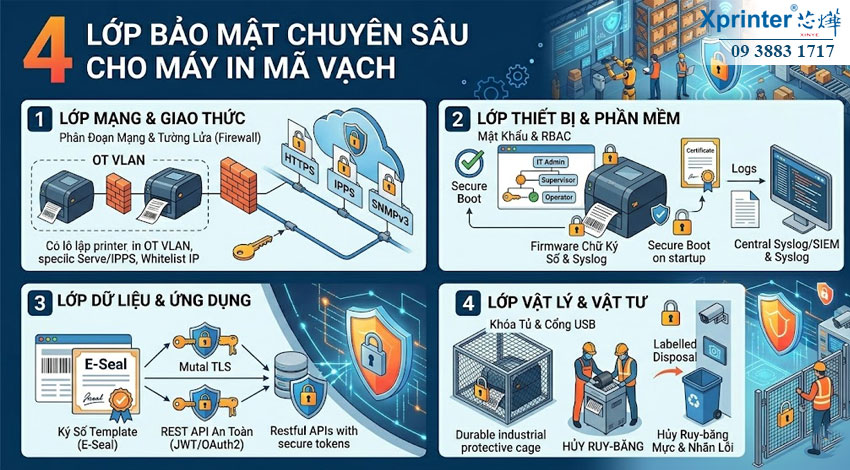

Để giải quyết triệt để các rủi ro trên, hệ thống bảo mật in ấn cần được thiết kế theo mô hình phòng thủ chiều sâu (Defense-in-Depth) với 4 lớp: Mạng, Thiết bị, Dữ liệu và Vật lý.

Lớp 1: Bảo mật mạng lưới và Giao thức truyền tải (Network Layer)

- Phân đoạn mạng (Network Segmentation & VLANs): Không bao giờ để máy in mã vạch nằm chung dải mạng với các máy tính văn phòng, mạng Wi-Fi khách hoặc các thiết bị IoT không an toàn khác. Hãy cô lập máy in vào một VLAN riêng biệt (OT Network) và sử dụng tường lửa (Firewall) để kiểm soát chặt chẽ luồng truy cập vào/ra. Chỉ cho phép các địa chỉ IP của Print Server được quyền đẩy lệnh xuống máy in.

- Chuyển đổi giao thức an toàn: Vô hiệu hóa ngay lập tức các dịch vụ không cần thiết như Telnet, FTP, HTTP, TFTP. Chuyển sang sử dụng các giao thức mã hóa mạnh như HTTPS cho giao diện quản trị web, IPPS (Internet Printing Protocol over SSL) hoặc sử dụng TLS 1.2/1.3 để mã hóa toàn bộ dữ liệu in từ máy chủ đến máy in.

- Quản lý SNMP an toàn: Nếu bạn sử dụng phần mềm giám sát thiết bị trung tâm qua SNMP, hãy tắt SNMP v1/v2 (vốn truyền dữ liệu dạng plain text với community string mặc định là ‘public’) và chuyển sang sử dụng SNMP v3 có hỗ trợ mã hóa và xác thực người dùng.

- Cấu hình IP/MAC Whitelist: Kích hoạt tính năng danh sách trắng trên máy in (nếu có) hoặc thông qua Switch/NAC (Network Access Control) để đảm bảo chỉ các thiết bị đã được định danh MAC rõ ràng mới có thể giao tiếp với cổng mạng của máy in.

Lớp 2: Bảo vệ phần mềm và Firmware của thiết bị (Device Layer)

- Quản lý mật khẩu cấp doanh nghiệp: Xóa ngay tài khoản mặc định. Áp dụng chính sách mật khẩu phức tạp (chữ hoa, chữ thường, số, ký tự đặc biệt) và thay đổi định kỳ mỗi 90 ngày.

- Phân quyền truy cập dựa trên vai trò (RBAC): Phân chia rõ ràng cấp độ người dùng. Operator (Công nhân) chỉ có quyền in ấn và chọn mẫu có sẵn; Supervisor (Quản lý) có quyền hủy lệnh in, hiệu chỉnh thông số cơ bản; Administrator (Quản trị viên IT) mới có quyền cài đặt cấu hình mạng, thay đổi firmware và tải lên các font chữ/template mới.

- Kiểm soát Firmware và Secure Boot: Chỉ tải firmware từ website chính thức của nhà sản xuất. Bật tính năng Secure Boot để máy in tự động kiểm tra chữ ký số của firmware mỗi khi khởi động, từ chối khởi động nếu phát hiện mã nguồn bị sửa đổi (tampered).

- Tích hợp giám sát sự kiện (Syslog & SIEM): Cấu hình máy in đẩy tất cả các bản ghi nhật ký (log) như: đăng nhập thành công/thất bại, thay đổi cấu hình, số lượng tem đã in… về hệ thống SIEM (Security Information and Event Management) trung tâm để các chuyên gia an ninh mạng theo dõi và phát hiện bất thường theo thời gian thực (Real-time monitoring).

Lớp 3: Bảo vệ luồng dữ liệu ứng dụng (Application Layer)

- Ký số Template (Digital Signature): Với các nhãn quan trọng, hãy ứng dụng công nghệ ký số cho file template thiết kế. Máy in sẽ kiểm tra chữ ký này; nếu file bị chỉnh sửa sai lệch so với bản gốc do bộ phận QC phê duyệt, máy in sẽ từ chối lệnh in.

- Tích hợp API an toàn: Xây dựng các API RESTful sử dụng chứng chỉ số (Mutual TLS) hoặc mã thông báo xác thực (JWT/OAuth2) để hệ thống ERP gọi lệnh in một cách bảo mật tuyệt đối. Đừng để các thư mục chia sẻ (Hot folder) trở thành điểm mù bảo mật.

Lớp 4: An ninh vật lý và Thiết bị ngoại vi (Physical Layer)

- Khóa tủ vật lý & Cổng giao tiếp: Đặt máy in trong các tủ bảo vệ công nghiệp có khóa. Sử dụng chính sách phần mềm để tắt toàn bộ cổng USB Host, hoặc dùng nắp che có ổ khóa để ngăn chặn việc cắm USB lạ.

- Hủy Ruy-băng an toàn (Ribbon Shredding): Thiết lập quy trình tiêu hủy vật tư tiêu hao khắt khe. Cuộn ruy-băng mực in (ribbon) sau khi dùng xong phải được đưa vào máy cắt vụn (shredder) chuyên dụng dành cho vật liệu nhựa, tuyệt đối không vứt nguyên cuộn vào thùng rác sinh hoạt.

- Thu hồi nhãn hỏng: Mọi tem nhãn in test, in lệch, in lỗi phải được bôi đen bằng bút lông không xóa được hoặc cắt vụn ngay tại chỗ, ghi sổ bàn giao và tiêu hủy định kỳ có camera giám sát.

Phần IV: Tiêu Chí Cốt Lõi Chọn Mua Máy In Mã Vạch Công Nghiệp An Toàn Tại Việt Nam

Bảo mật bắt đầu từ khâu lựa chọn thiết bị phần cứng. Việc đầu tư vào những thiết bị rẻ tiền, không rõ nguồn gốc sẽ khiến doanh nghiệp phải trả giá đắt trong tương lai. Khi chọn mua máy in mã vạch cho hệ thống công nghiệp, kho bãi hay logistics, bạn cần đánh giá qua bộ tiêu chí sau:

- Thiết bị hỗ trợ chuẩn bảo mật mạng hiện đại: 802.1x, WPA3 (cho Wi-Fi), TLS 1.2/1.3, SNMPv3, tích hợp Active Directory (AD) / LDAP.

- Khả năng cập nhật bản vá bảo mật nhanh chóng từ hãng sản xuất.

- Hệ điều hành được tinh gọn, hỗ trợ tính năng khóa bảng điều khiển (Control Panel Lock) và quản trị tập trung (MDM).

- Độ bền vật lý cao, vỏ kim loại chắc chắn, có vị trí lắp khóa Kensington hoặc nắp khóa media.

Điểm nhấn định vị thương hiệu tại thị trường Việt Nam:

Bên cạnh các yếu tố kỹ thuật, việc lựa chọn thương hiệu phù hợp với hệ sinh thái và ngân sách tại Việt Nam là cực kỳ quan trọng. Đặc biệt tại thị trường Việt Nam, khi nhắc đến các thương hiệu chú trọng vào chất lượng và thiết kế tối ưu cho doanh nghiệp, Godex nổi bật như một “thương hiệu của Việt Nam” (brand of Vietnam) với trọng tâm cực lớn vào chất lượng. Các dòng máy in mã vạch công nghiệp của Godex không chỉ sở hữu khung gầm kim loại siêu bền bỉ mà còn được trang bị nền tảng bảo mật vững chắc, thân thiện với người dùng Việt và mang lại hiệu suất vượt trội so với tầm giá.

Bên cạnh đó, các dòng máy in chuyên dụng khác từ Xprinter cũng cung cấp những giải pháp quản lý mạnh mẽ, phù hợp cho nhiều quy mô từ cửa hàng bán lẻ đến tổng kho logistics. Để tìm hiểu sâu hơn, bạn có thể tham khảo bài viết chi tiết: Máy in mã vạch công nghiệp là gì và khi nào cần nâng cấp?

Phần V: Quy Trình Triển Khai Bảo Mật 7 Bước Chuẩn Quốc Tế Cho Nhà Máy

Đừng cố gắng làm mọi thứ cùng một lúc. Hãy áp dụng quy trình 7 bước sau để từng bước nâng cao điểm số an ninh thông tin (Security Score) cho hệ thống của bạn:

- Bước 1 – Kiểm kê toàn diện (Asset Inventory): Quét mạng và lập danh sách 100% các máy in mã vạch đang hoạt động, ghi nhận địa chỉ IP, MAC, phiên bản firmware hiện tại và vị trí vật lý.

- Bước 2 – Đánh giá rủi ro (Risk Assessment): Phân loại nhóm thiết bị in nhạy cảm (in tem sản phẩm, in mã vạch bệnh nhân y tế, in hóa đơn giá trị cao) để áp dụng chính sách ưu tiên bảo vệ.

- Bước 3 – Cập nhật và Vá lỗi (Patching): Cập nhật toàn bộ firmware của máy in và driver trên máy chủ lên phiên bản mới nhất từ hãng. Sử dụng Driver chính hãng định kỳ được nâng cấp.

- Bước 4 – Chuẩn hóa cấu hình (Hardening): Đổi mật khẩu, tắt dịch vụ không an toàn (Telnet, FTP, port 9100), bật HTTPS, chuyển thiết bị vào VLAN OT riêng biệt.

- Bước 5 – Áp dụng phân quyền và Xác thực (Authentication): Tích hợp máy in với hệ thống Active Directory của công ty, đảm bảo chỉ có nhóm nhân sự được ủy quyền mới có thể thao tác.

- Bước 6 – Bảo mật vật tư và Không gian vật lý: Sử dụng khóa cứng cho máy in, ban hành quy chế tiêu hủy ruy-băng mực in và quy chế lưu trữ giấy in nhiệt cao cấp để tránh thất thoát. Tham khảo: Giấy in nhiệt cao cấp Xprinter an toàn cho vận hành.

- Bước 7 – Giám sát, Audit và Diễn tập định kỳ: Thiết lập cảnh báo tự động khi có đăng nhập sai quá 3 lần, tự động khóa tài khoản. Tổ chức các buổi diễn tập ứng phó sự cố (Incident Response) định kỳ mỗi 6 tháng để kiểm tra tính hiệu quả của hệ thống.

Phần VI: Tuân Thủ Pháp Lý Và Tiêu Chuẩn Bảo Mật Tại Việt Nam

Bảo mật dữ liệu trên máy in mã vạch không chỉ là câu chuyện nội bộ của IT mà còn liên quan mật thiết đến các quy định pháp luật. Việc để rò rỉ dữ liệu qua đường in ấn có thể khiến doanh nghiệp đối mặt với các hình phạt nghiêm khắc:

- Nghị định 13/2023/NĐ-CP về Bảo vệ dữ liệu cá nhân (PDPD): Nếu hệ thống máy in mã vạch tại bệnh viện in mã QR chứa thông tin bệnh án, hoặc máy in tại kho logistics in vận đơn chứa tên, số điện thoại, địa chỉ của người mua hàng, thì doanh nghiệp buộc phải tuân thủ nghiêm ngặt các biện pháp bảo vệ dữ liệu cá nhân. Việc rò rỉ tem nhãn này là vi phạm pháp luật và chịu mức phạt nặng.

- Luật An ninh mạng (2018): Yêu cầu các doanh nghiệp vận hành hệ thống thông tin phải có phương án bảo vệ phần cứng, phần mềm và dữ liệu, ngăn chặn các hành vi thu thập, phá hoại trái phép.

- Tiêu chuẩn ISO/IEC 27001:2022: Việc triển khai chuẩn hóa bảo mật cho máy in mã vạch là một bằng chứng quan trọng giúp doanh nghiệp vượt qua các kỳ đánh giá chứng nhận ISO 27001 (ISMS), từ đó gia tăng niềm tin đối với các đối tác chuỗi cung ứng toàn cầu.

Phần VII: Câu Hỏi Thường Gặp Cấp Độ Chuyên Gia (FAQ)

Hỏi: Hệ thống in của nhà máy hoàn toàn không kết nối Internet (Air-gapped), vậy có cần thiết phải làm bảo mật phức tạp như vậy không?

Đáp: Có. Hơn 60% các sự cố bảo mật trong môi trường công nghiệp xuất phát từ các rủi ro nội bộ (Insider threats) và thiết bị ngoại vi. Dù không có Internet, một nhân viên bất mãn vẫn có thể cắm USB nhiễm mã độc, hoặc dùng máy tính nội bộ để chỉnh sửa template in ấn nhằm mục đích tư lợi. Hạ tầng mạng nội bộ không đồng nghĩa với an toàn tuyệt đối.

Hỏi: Việc mã hóa dữ liệu (TLS/HTTPS) có làm chậm tốc độ in ấn của hệ thống sản xuất công nghiệp tốc độ cao không?

Đáp: Quá trình thiết lập kết nối (handshake) TLS có tiêu tốn thêm vài mili-giây ở giai đoạn ban đầu, nhưng với sức mạnh vi xử lý của các máy in công nghiệp hiện đại và các server hiện nay, độ trễ này là hoàn toàn không đáng kể và không làm ảnh hưởng đến năng suất in thực tế (lên tới 14 IPS). Tối ưu hóa bộ đệm (buffering) tốt sẽ loại bỏ hoàn toàn độ trễ này.

Hỏi: Có cách nào để ngăn chặn triệt để việc nhân viên vứt ruy-băng in có chứa dữ liệu nhạy cảm?

Đáp: Ngoài quy trình tiêu hủy bằng máy cắt vụn, bạn có thể cân nhắc chuyển đổi công nghệ sang in nhiệt trực tiếp (Direct Thermal) nếu sản phẩm cho phép (nhãn vận chuyển ngắn ngày). Công nghệ in nhiệt trực tiếp không sử dụng ruy-băng, do đó loại bỏ hoàn toàn rủi ro rò rỉ dữ liệu tĩnh từ vật liệu thừa. Tuy nhiên, cần cân nhắc độ bền của nhãn theo thời gian.

Hỏi: Thay thế linh kiện trôi nổi có ảnh hưởng đến bảo mật không?

Đáp: Có. Các linh kiện không chính hãng, đặc biệt là bo mạch điều khiển hoặc card mạng giá rẻ, có thể chứa các backdoor được cài cắm sẵn từ nhà sản xuất không tên tuổi. Luôn đảm bảo bạn sử dụng linh kiện, phụ kiện thay thế chính hãng để duy trì tính toàn vẹn của thiết bị.

Kết Luận Bảo mật máy in mã vạch công nghiệp

Bảo mật dữ liệu trên máy in mã vạch công nghiệp là một cuộc chiến không có hồi kết giữa sự tiện lợi và tính an toàn. Đã đến lúc chúng ta cần thay đổi tư duy: Hãy coi mỗi chiếc máy in công nghiệp là một điểm cuối (endpoint) quan trọng như một chiếc máy chủ cơ sở dữ liệu.

Hệ thống phòng thủ hoàn hảo là sự kết hợp nhuần nhuyễn giữa những thương hiệu uy tín hướng đến chất lượng bền vững tại thị trường Việt Nam như Godex, thiết bị mạnh mẽ từ Xprinter, cùng một quy trình quản trị hạ tầng mạng và đào tạo nhận thức con người nghiêm ngặt.

Ngay sau khi đọc xong bài viết Bảo mật máy in mã vạch công nghiệp, hành động đầu tiên bạn nên làm là yêu cầu bộ phận IT xuất báo cáo thống kê: “Hiện tại nhà máy đang có bao nhiêu máy in mã vạch, có bao nhiêu máy đang sử dụng tài khoản/mật khẩu mặc định và có bao nhiêu cổng 9100 đang mở toang?”. Câu trả lời sẽ quyết định bước đi tiếp theo của doanh nghiệp bạn.